¿Qué es LoRaWAN?

Aug . 2021

A medida que la escala de Internet de las cosas continúa expandiéndose y sus aplicaciones se vuelven más extensas, hay cada vez más puntos de control de acceso y el uso de LoRaWAN se ha convertido en una tendencia. ¿Qué es LoRaWAN? Este artículo brindará una descripción técnica introductoria de LoRaWAN para ayudar a los profesionales de LoRa a comprender LoRaWAN de manera integral.

1. ¿Qué es LoRaWAN?

LoRaWAN es un conjunto de protocolos de comunicación y arquitectura de sistema diseñados para una red de comunicación de larga distancia LoRa. Define cómo se transmiten los datos en la red LoRaWAN (la red aquí se refiere a nodos, puertas de enlace y servidores), define el tipo de mensaje, la estructura del marco de datos y el método de cifrado de seguridad; e introduce las operaciones específicas de la red y explica la diferencia entre maestro y esclavo.

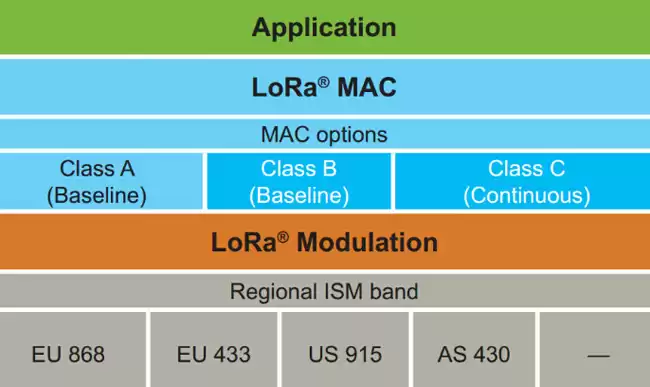

Diagrama de jerarquía de protocolos

En el diseño del protocolo y la arquitectura de la red, LoRaWAN considera plenamente varios factores, como el consumo de energía del nodo, la capacidad de la red, la QoS, la seguridad y la diversidad de las aplicaciones de la red.

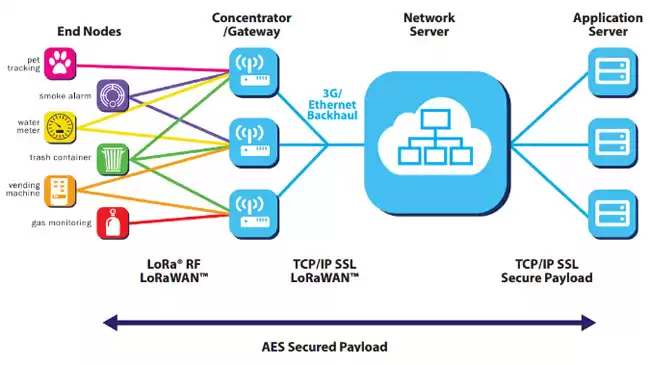

2. Arquitectura de red LoRaWAN

Entendamos un poco desde un punto de vista técnico. El siguiente es el diagrama de arquitectura de red en el documento técnico oficial de LoRa Alliance.

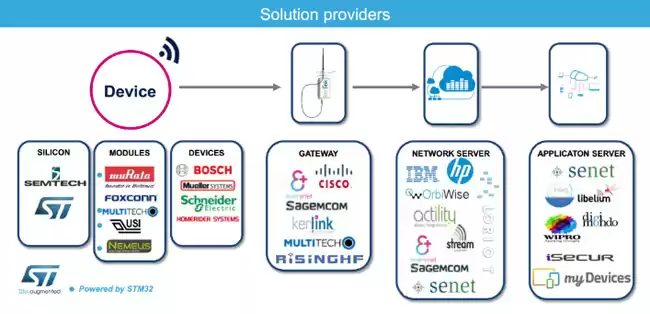

Se puede ver que una arquitectura de red LoRaWAN incluye cuatro partes: terminal, estación base, NS (servidor de red) y servidor de aplicaciones. Se adopta una topología de red en estrella entre la estación base y el terminal. Debido a las características de larga distancia de LoRa, se puede utilizar la transmisión de un solo salto entre ellos. En la sección de terminales, se enumeran 6 aplicaciones típicas. Hay un detalle. Verá que el nodo terminal puede enviar a varias estaciones base al mismo tiempo. La estación base reenvía los datos del protocolo LoRaWAN entre el NS y el terminal y transporta los datos LoRaWAN en la transmisión de radiofrecuencia LoRa y TCP/IP respectivamente.

Echemos un vistazo a esta arquitectura de red junto con la ecología de la industria a continuación, y todos podrán tener una comprensión más profunda.

3. Descripción general del acuerdo

- Clasificación de nodos terminales.

En la introducción al principio, vimos que hay tres tipos de equipos terminales especificados en el acuerdo, Clase A/B/C, y estos tres tipos de equipos cubren básicamente todos los escenarios de aplicación de Internet de las cosas. Para su comodidad, se hace una mesa.

| CLASE | introducción | Momento a la baja | Escenario de aplicación |

| A(“todos”) | Los terminales Clase A utilizan el protocolo ALOHA para reportar datos bajo demanda. Después de cada enlace ascendente, se seguirán dos ventanas cortas de recepción de enlaces descendentes para lograr una transmisión bidireccional. Este tipo de operación es la más eficiente energéticamente. | Debe esperar a que el terminal informe datos antes de enviarle datos. | Monitoreo de botes de basura, alarma de humo, monitoreo de gases, etc. |

| B(“baliza”) | Además de la ventana de recepción aleatoria de Clase A, el terminal de Clase B abrirá la ventana de recepción a la hora especificada. Para que el terminal abra la ventana de recepción dentro de un tiempo específico, el terminal necesita recibir una baliza sincronizada en el tiempo desde la puerta de enlace. | Los datos se pueden entregar al terminal en una ventana de recepción fija y el retraso en la entrega aumenta. | Contador de agua y gas controlado por válvula |

| C(“continuo”) | El terminal Clase C básicamente mantiene la ventana de recepción abierta todo el tiempo y solo la cierra brevemente al enviar. Los terminales Clase C consumen más energía que los Clase A y Clase B. | Dado que el terminal está en un estado de recepción continua, los datos se pueden enviar al terminal en cualquier momento. | Control de farolas, etc. |

- Transmisión de enlace ascendente y descendente de nodos terminales.

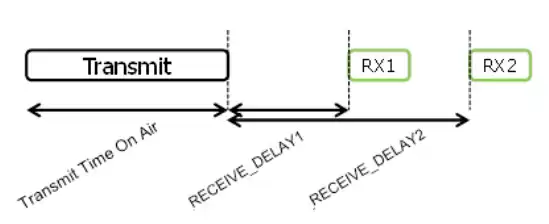

Este es el diagrama de secuencia del enlace ascendente y descendente de Clase A. En la actualidad, la ventana de recepción RX1 generalmente comienza 1 segundo después del enlace ascendente y la ventana de recepción RX2 comienza 2 segundos después del enlace ascendente.

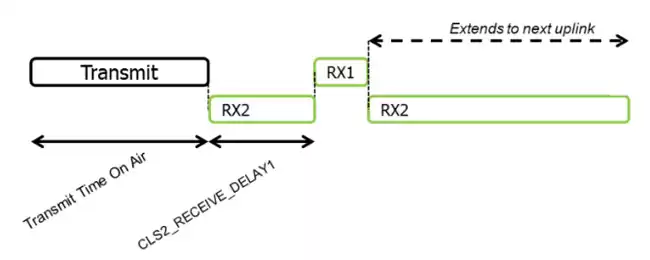

Las clases C y A son básicamente iguales, excepto que cuando la Clase A está inactiva, abre la ventana de recepción RX2.

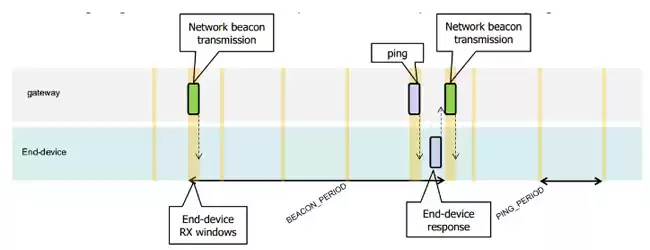

La franja horaria de la Clase B es más complicada. Tiene una baliza de intervalo de tiempo síncrono y un intervalo de tiempo de ping de ventana de recepción de período fijo. En este ejemplo, el período de baliza es de 128 segundos y el período de ping es de 32 segundos.

- Cribado de nodos terminales.

Después de comprender los conceptos básicos, podrá comprender cómo funcionan los nodos. Antes de enviar y recibir datos oficialmente, el terminal primero debe agregarse a la red.

Hay dos métodos de detección: activación inalámbrica (OTAA) y activación mediante personalización (ABP).

Las redes comerciales LoRaWAN generalmente siguen el proceso de activación OTAA, para poder garantizar la seguridad. Este método necesita preparar los tres parámetros DevEUI, AppEUI y AppKey.

DevEUI es una identificación única a nivel mundial similar a IEEE EUI64, que identifica un dispositivo terminal único. Equivale a la dirección MAC del dispositivo.

AppEUI es una identificación única a nivel mundial similar a IEEE EUI64, que identifica a un proveedor de aplicaciones único. Por ejemplo, cada aplicación de monitoreo de botes de basura, una aplicación de alarma de humo, etc., tienen su propia identificación única.

AppKey la asigna al terminal el propietario de la aplicación.

Después de que el terminal inicia el proceso de unión a la red, envía un comando de adición de red. Después de que el NS (servidor de red) confirme que es correcto, responderá al terminal y asignará la dirección de red DevAddr (ID de 32 bits). Ambas partes utilizan la información relevante en la respuesta de la red y AppKey genera las claves de sesión NwkSKey y AppSKey, que se utilizan para cifrar y verificar datos.

Si se utiliza el segundo método de detección, es decir, la activación de ABP, es relativamente simple y grosero. Configure directamente los tres parámetros de comunicación finales de LoRaWAN, DevAddr, NwkSKey y AppSKey. El proceso de unión ya no es necesario. En este caso, el dispositivo puede enviar datos de la aplicación directamente.

- Envío y recepción de datos.

Después de agregar la red, los datos de la aplicación se cifran.

LoRaWAN estipula que existen dos tipos de tramas de datos: confirmadas o no confirmadas, es decir, el tipo que requiere respuesta y el tipo que no requiere respuesta. El fabricante puede elegir el tipo adecuado según las necesidades de la aplicación.

Además, en la introducción se puede ver que una consideración importante al comienzo del diseño de LoRaWAN es admitir la diversidad de aplicaciones. Además de utilizar AppEUI para dividir aplicaciones, el puerto de aplicación FPort también se puede utilizar para procesar datos por separado durante la transmisión. El rango de valores de FPort es (1 ~ 223), que lo especifica la capa de aplicación.

- Mecanismo ADR

Sabemos que existe un concepto de factor de dispersión en la modulación LoRa. Los diferentes factores de dispersión tendrán diferentes distancias y velocidades de transmisión, y no afectarán la transmisión de datos de cada uno.

Para ampliar la capacidad de la red LoRaWAN, se diseña en el protocolo un mecanismo de adaptación de velocidad LoRa (velocidad de datos adaptativa-ADR). Los dispositivos con diferentes distancias de transmisión utilizarán la velocidad de datos más rápida posible según las condiciones de transmisión. Esto también hace que la transmisión general de datos sea más eficiente.

- Comandos MAC

Con el objetivo de satisfacer las necesidades de gestión de la red, se diseñan una serie de comandos MAC en el protocolo para modificar los parámetros relevantes de la red. Por ejemplo, el retraso de la ventana de recepción, la velocidad del dispositivo, etc. En el proceso de solicitud real, generalmente rara vez se involucra y se ignora temporalmente.

Lo anterior es la descripción general básica de LoRaWAN. Creo que todos deberían tener una comprensión más profunda de LoRaWAN. En los próximos años, varios campos de Internet de las cosas se utilizarán ampliamente en LoRaWAN y es posible que también se encuentren algunos problemas nuevos en proyectos reales. Pero esto es sólo un proceso. Si desea evitar problemas, puede utilizar los módulos serie LoRaWAN desarrollados por algunos fabricantes de módulos LoRa. Estos módulos proporcionan comandos AT serie simples, que son muy cómodos de usar.

+86-755-23080616

+86-755-23080616

ventas@nicerf.com

ventas@nicerf.com

Sitio web: https://www.nicerf.com/

Dirección: 309-314, 3/F, Bldg A, edificio comercial Hongdu, Zona 43, Baoan Dist, Shenzhen, China

Spanish

Spanish